Mint IT Pro, rutinszerűen figyelemmel kísérem az alkalmazottak számítógépeit és e-mailjeit. Alapvető a munkakörnyezet adminisztratív és biztonsági szempontból. Az e-mailek figyelésével például letilthat olyan mellékleteket, amelyek vírust vagy kémprogramot tartalmazhatnak. Csak akkor kell kapcsolódnom egy felhasználói számítógéphez, és közvetlenül a számítógépen dolgozni, hogy megoldja a problémát.

Ha úgy érzed, hogy figyelsz, amikor nem kell, akkor néhány apró trükköt használhat annak megállapításához, hogy igazad van-e. Először is, figyelni valakit, a számítógép azt jelenti, hogy mindent meg tud figyelni, amit valós időben csinál a számítógépén. A pornó webhelyek letiltása, a mellékletek eltávolítása vagy a levélszemét blokkolása mielőtt eljut a beérkező levelekhez, stb. Nem igazán figyeli, hanem inkább a szűrés.

Az egyik nagy probléma, amelyet hangsúlyozni szeretnék mielőtt továbblépnék, egy vállalati környezetben, és azt gondolja, hogy megfigyelés alatt áll, feltételezed, hogy mindenki láthatja a számítógépen. Tételezzük fel továbbá, hogy nem lesz képes megtalálni a szoftvert, amely mindent rögzít. Vállalati környezetben a számítógépek annyira testre szabottak és újrakonfiguráltak, hogy szinte lehetetlen észrevenni valamit, hacsak nem hacker vagy. Ez a cikk inkább olyan otthoni felhasználókra irányul, akik azt gondolják, hogy egy barát vagy egy családtag megpróbálja figyelemmel kísérni őket.

Számítógépes megfigyelés

Tehát most, ha még mindig azt gondolod, Itt van, amit tehetsz! A legegyszerűbb és legegyszerűbb módja annak, hogy valaki be tud jelentkezni a számítógépbe a távoli asztal használatával. A jó dolog az, hogy a Windows nem támogatja a több párhuzamos kapcsolatot, miközben valaki be van jelentkezve a konzolba (ehhez hack van, de nem aggódnék). Ez azt jelenti, hogy ha bejelentkezett az XP, 7 vagy Windows 8 számítógépbe, és valaki csatlakozott hozzá a Windows BUILT-IN REMOTE DESKTOPfunkciójával, akkor a képernyő zárolva lesz és azt mondja meg, hogy ki van kapcsolva.

Szóval miért hasznos ez? Hasznos, mert ez azt jelenti, hogy ahhoz, hogy valaki kapcsolatba léphessen az Ön munkamenetével, anélkül, hogy észreveszed, vagy a képernyőn átveszik, harmadik féltől származó szoftvereket használnak. Azonban 2014-ben senki sem lesz olyan nyilvánvaló, és sokkal nehezebb felismerni a harmadik féltől származó szoftver lopakodó szoftverét.

Ha harmadik féltől származó szoftvereket keresünk, mint távvezérlő szoftver vagy virtuális hálózati számítástechnikai (VNC) szoftver, meg kell kezdeni a semmiből. Általában, ha valaki telepíti az ilyen típusú szoftvereket a számítógépére, meg kell csinálni, amíg nincs ott, és újra kell indítania a számítógépet. Tehát az első dolog, ami rájönne, hogy a számítógép újraindításra került, és nem emlékszel, hogy csinálod.

Másodszor, ellenőrizd a Start menü - Minden programés megnézni, hogy van-e VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC stb. Sokszor az emberek hanyag, és számszerűsítik, hogy egy normál felhasználó nem tudja, mi a szoftver, és egyszerűen figyelmen kívül hagyja. Ha ezek közül bármelyik program telepítve van, akkor valaki csatlakozhat a számítógépéhez anélkül, hogy tudná, amíg a program a Windows szolgáltatásként fut a háttérben.

Ez a harmadik pont. Általában, ha a fent felsorolt programok egyike telepítve van, megjelenik egy ikon a tálcán, mert állandóan működni kell.

Ellenőrizze az összes ikonját (még a rejtetteket is), és nézze meg, mi működik. Ha találsz valamit, amiről még nem hallottál, csinálj gyors Google keresést, hogy lássuk, mi jelenik meg. A program könnyen elrejtheti a tálca ikonját, tehát ha nem látsz semmi szokatlanat, akkor nem jelenti azt, hogy nincs telepítve felügyeleti szoftver.

Szóval, ha semmi sem jelenik meg a nyilvánvaló helyeken haladjunk tovább a bonyolultabb dolgokra.

Ellenőrizzük a tűzfalportokat

Ismét, mert ezek harmadik féltől származó alkalmazások, portok. A portok egyszerűen egy virtuális adatkapcsolat, amellyel a számítógépek közvetlenül megosztják az információkat. Amint azt már tudja, a Windows egy beépített tűzfalral rendelkezik, amely biztonsági okokból blokkolja a bejövő portok számát. Ha nem fut FTP-hely, akkor miért kell nyitva a portja 23?

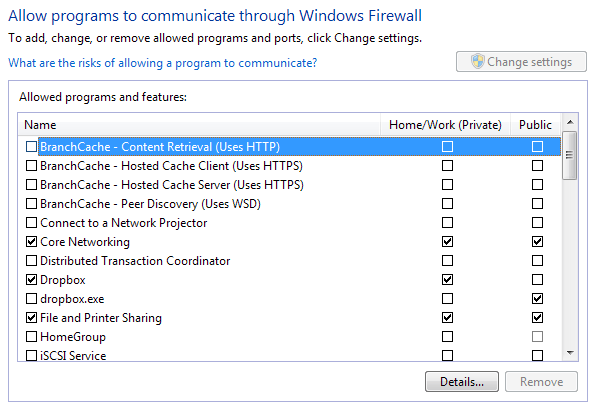

Annak érdekében, hogy ezek a harmadik féltől származó alkalmazások csatlakozzanak a számítógéphez, meg kell nyitva a számítógépen. Az összes nyitott portot a Start, a Vezérlőpultés a Windows tűzfalelemre kattintva ellenőrizheti. Ezután kattintson a bal oldali Tulajdonság-program engedélyezése a Windows tűzfalon

nézze meg a programok listáját, mellette jelölőnégyzetekkel. Az ellenőrzöttek "nyitottak", a nem ellenőrzött vagy nem jegyzettek pedig "zárt". Menj át a listán, és nézd meg, van-e olyan program, amellyel nem ismeri, vagy amely megfelel a VNC-nek, a távvezérlésnek stb. Ha igen, letilthatja a programot a jelölőnégyzet bejelölésével!

Check Outbound Connections

Sajnos ez egy kicsit bonyolultabb, mint ez. Bizonyos esetekben lehetnek bejövő kapcsolatok, de sok esetben a számítógépre telepített szoftver csak kimenő kapcsolatot létesít a kiszolgálóval. A Windows rendszerben minden kimenő kapcsolat megengedett, ami azt jelenti, hogy semmi sem blokkolódik. Ha az összes kémprogram nem rekordadatok, és elküldi egy kiszolgálónak, akkor csak kimenő kapcsolatot használ, ezért nem jelenik meg a tűzfallistán.

Annak érdekében, hogy elkapjon egy ilyen programot , meg kell tekinteni a kimenő kapcsolatokat a számítógépről a kiszolgálókra. Számtalan módja van arra, hogy ezt megtehessük, és itt egy-két beszédet fogok beszélni. Mint korábban mondtam, most kicsit bonyolult lesz, mert nagyon titkos szoftverekkel foglalkozunk, és nem fogod könnyedén megtalálni.

TCPView

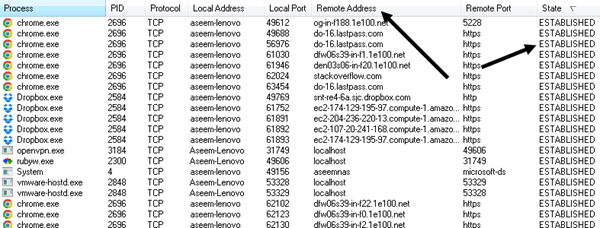

Először tölts le a TCPView nevű program a Microsofttól. Ez egy nagyon kicsi fájl, és nem kell még telepítenie, csak csomagolja ki, majd kattintson duplán a Tcpviewgombra. A főablak így fog kinézni, és valószínűleg nincs értelme.

Alapvetően ez bemutatja az összes kapcsolatot a számítógépről a többi számítógépre. A bal oldalon a folyamat neve, azaz a futó programok, azaz a Chrome, a Dropbox stb. Az egyetlen olyan oszlop, amelyet meg kell tekinteni, a Távoli címés az Állam. Menjen tovább, rendezze az állami oszlopot, és nézze meg az összes folyamatot ESTABLISHEDalatt. A létrehozott eszköz azt jelenti, hogy jelenleg nyitott kapcsolat van. Vegye figyelembe, hogy a kémpróba nem mindig csatlakozik a távoli kiszolgálóhoz, tehát jó ötlet, hogy ezt a programot nyitva tartsuk, és figyeljünk minden olyan új folyamatra, amely a létrehozott állapot alatt jelenhet meg.

hogy ezt a listát kiszűrje azoknak a folyamatoknak, amelyeknek neve nem ismeri fel. A Chrome és a Dropbox rendben van, és nincs ok a riasztásra, de mi az openvpn.exe és a rubyw.exe? Nos, az én esetemben egy VPN-t használok az internethez való csatlakozáshoz, így ezek a folyamatok a VPN-szolgáltatásomhoz tartoznak. Azonban csak a Google ezeket a szolgáltatásokat, és gyorsan megállapítani, hogy ki magát. A VPN szoftver nem kémprogram, így nincs aggodalom. Amikor keres egy folyamatot, azonnal meg tudja tudni mondani, hogy csak a keresési eredmények megtekintése mellett biztonságban van-e vagy sem.

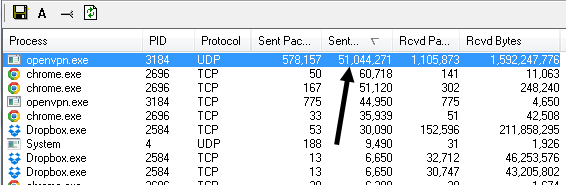

Egy másik dolog, amit ellenőrizni szeretnénk, a jobb oldali oszlopok, Elküldött bájtok stb. Sorrend szerint elküldött bájtok, és azonnal láthatja, hogy melyik folyamat küld a legtöbb adatot a számítógépéről. Ha valaki megfigyeli a számítógépet, akkor valamilyen módon küldje el az adatokat, tehát ha a folyamat rendkívül jól el van rejtve, itt meg kell néznie.

Folyamatérzékelő

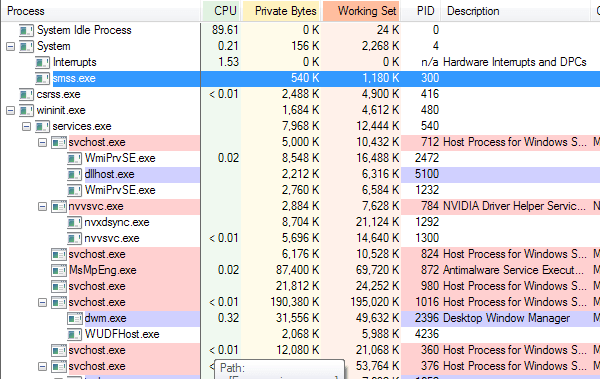

Egy másik program, amely a számítógépen futó összes folyamatot megtalálja, a Process Explorer a Microsofttól. Futtatásakor sok információt olvashat minden egyes folyamatról, sőt a gyermekprocesszéseket a szülőfolyamatokon belül is.

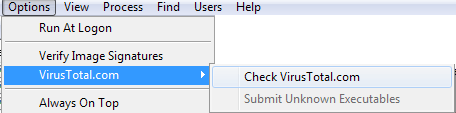

Az Explorer nagyon fantasztikus, mert csatlakozik a VirusTotalhoz, és azonnal elmondhatja, ha egy folyamatot rosszindulatú programként észleltek. Ehhez kattintson az Beállítások, VirusTotal.comlehetőségre, majd kattintson a Ellenőrizze a VirusTotal.comlehetőséget. Ezzel eljut a weboldalához, hogy elolvassa a TOS-t, csak zárja be, és kattintson a Igengombra a program párbeszédablakában.

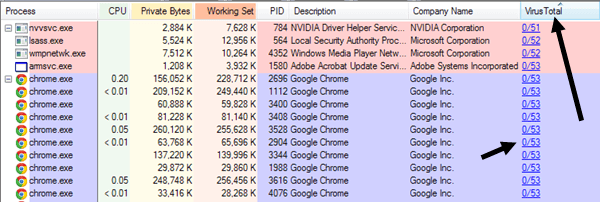

Miután elvégezte ezt a műveletet, megjelenik egy új oszlop, amely a folyamatok nagyszámú utolsó vizsgálatát mutatja. Nem lesz képes minden folyamatra értéket elérni, de jobb, mint a semmi. Azok számára, amelyek nem rendelkeznek pontszámmal, menjenek előre, és manuálisan keressék azokat a folyamatokat a Google-ban. A pontszámokkal rendelkezők számára azt szeretné, hogy nagyjából mondják 0 / XX. Ha ez nem 0, menj előre, és a Google a folyamatot, vagy kattintson a számok kell venni a VirusTotal honlapján, hogy a folyamatot.

I szintén rendezik a listát a vállalat nevével és bármely olyan folyamattal, amelyen nincs felsorolt vállalat, és a Google ellenőrizni. Ezekkel a programokkal azonban még mindig nem láthatja az összes folyamatot.

Rootkits

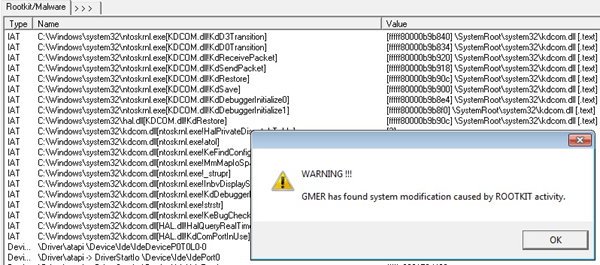

Vannak olyan klasszikus lopakodó programok is, amelyeket rootkiteknek neveznek, és amelyeket a fenti két program még csak nem is lát. Ebben az esetben, ha nem talált semmi gyanúsat a fenti folyamatok ellenőrzése során, akkor még erőteljesebb eszközöket kell kipróbálni. A Microsoft egy másik jó eszköze a Rootkit Revealer, de nagyon régi.

Egyéb jó anti-rootkit eszközök Malwarebytes Anti-Rootkit Béta A rosszindulatú programok elleni küzdelem eszköze 2014-ben a # 1-es rangsor volt. Egy másik népszerű a GMER.

ezeket az eszközöket és futtatni. Ha bármit találnak, távolítsa el vagy törölje a javaslatot. Ezenkívül telepítenie kell az anti-malware és anti-vírus szoftvereket. Sok ilyen lopakodó program, amelyet az emberek használnak, rosszindulatú programnak vagy vírusnak minősülnek, így eltávolítják őket, ha a megfelelő szoftvert futtatják. Ha valamit észlel, győződjön meg róla, hogy a Google, hogy tudd meg, hogy az ellenőrző szoftver vagy sem.

Email & amp; Webhely-felügyelet

Annak ellenőrzése, hogy az e-mailjeidet nyomon követi-e, szintén bonyolult, de ragaszkodunk a cikk könnyű dolgaihoz. Amikor küldi az e-mailt az Outlook-ból vagy egy e-mail klienst a számítógépéről, mindig csatlakoznia kell egy e-mail kiszolgálóhoz. Mostantól közvetlenül csatlakozhat, vagy csatlakozhat a proxykiszolgálón keresztül, amely kérést fogad, módosítja vagy ellenőrzi, és továbbítja egy másik kiszolgálóra.

Ha egy proxykiszolgáló e-mailekhez vagy webes böngészéshez, mint a hozzáférni kívánt webhelyek vagy az e-mailek, amelyeket később meg lehet menteni és megtekinteni. Ellenőrizheti mindkettőt, és így van. IE esetén menjen az Eszközök, majd az Internetbeállításoklehetőségre. Kattintson a Kapcsolatokfülre, és válassza a LAN-beállításoklehetőséget.

Ha a Proxy szerver jelölőnégyzet be van jelölve, és helyi IP-címe van portszámmal, ez azt jelenti, hogy először megy keresztül egy helyi kiszolgálón, mielőtt elérné a webszervert. Ez azt jelenti, hogy bármely webhely, amelyet meglátogat, először egy másik kiszolgálón keresztül fut, amely valamilyen szoftvert futtat, amely blokkolja a címet vagy egyszerűen naplózza. Az egyetlen alkalom, hogy kissé biztonságos lenne, ha az Ön által látogatott webhely SSL-t (HTTPS-t a címsorban) használ, ami azt jelenti, hogy minden, amit elküldünk a számítógépedről a távoli kiszolgálóra, titkosítva van. Még akkor is, ha az Ön cégének az adatok közbeiktatása lenne, titkosított lenne. Mondanom sem kell, hogy ha valami kémprogram telepítve van a számítógépeden, akkor a billentyűleütéseket rögzítheti, és így rögzítheti mindazt, amit beírsz a biztonságos webhelyekbe.

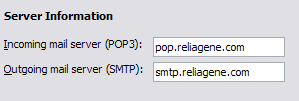

A vállalati e-mail címedért ugyanazt a dolgot ellenőrzi , egy helyi IP-cím a POP és SMTP levelezőszerverek számára. Az Outlookba való bejelentkezéshez keresse fel az Eszközök, az E-mail fiókoklehetőséget, majd kattintson a Módosítás vagy a Tulajdonságok elemre, és keresse meg a POP- és SMTP-kiszolgáló értékét. Sajnos a vállalati környezetekben az e-mail kiszolgáló valószínűleg helyi, ezért Önt biztosan figyelik, még akkor is, ha nem proxyon keresztül.

Mindig legyen óvatos, ha e-maileket vagy weboldalakat keresel az irodában. Ha megpróbálsz áttörni a biztonságot, akkor is bajba kerülhet, ha megtudják, hogy megkerülted a rendszereket! Az IT-emberek nem szeretik ezt, elmondhatom a tapasztalatból! Azonban meg szeretné biztosítani internetes böngészését és e-mailes tevékenységét, a legjobb megoldás a VPN, mint a privát internet-hozzáférés használata.

Ehhez szoftverre van szükség a számítógépen, amelyet esetleg nem tehet meg az első hely. Azonban ha tudsz, biztos lehetsz benne, hogy senki nem tudja megtekinteni, hogy mit csinálsz a böngésződben, amíg nincs helyi kémprogram telepítve! Nincs semmi, ami elrejtheti tevékenységeit a helyileg telepített kémprogramokról, mivel képes rögzíteni a billentyűleütéseket stb., Ezért próbálja meg a legjobbat követni a fenti utasításokat, és letiltani a felügyeleti programot. Ha bármilyen kérdése vagy aggodalma van, ossza meg véleményét. Enjoy!