Kategória: Windows 10

A Windows 10 háttérképek automatikus elforgatása RSS-hírcsatornán keresztül

Elcsépelt, de igaz. Az élet apróságai túl nagy örömet okozhatnak nekünk: a gyermek első lépései, egy tökéletesen elkészített steak, vagy egy friss, gyönyörű kép látványa [...]...

Olvass tovább →Mi az adatfuttatás megelőzése a Windows 10 rendszerben

Az Data Execution Prevention (DEP) egy rendszerszintű biztonsági szolgáltatás, amelyet a Windows gépek tartalmaznak. A DEP fő célja a rosszindulatú kód-kihasználások elleni védelem érdekében folyamatok és szolgáltatások figyelése [...]...

Olvass tovább →A Microsoft Store nem tölt le alkalmazásokat? 11 kijavítási mód

A Microsoft Store az összes Windows-alkalmazás, játék és más, harmadik féltől származó alkalmazás letöltésére alkalmas platform. Bár a Microsoft Store nagyszerű kezelőfelülettel és alkalmazások gyűjteményével rendelkezik, a [...]...

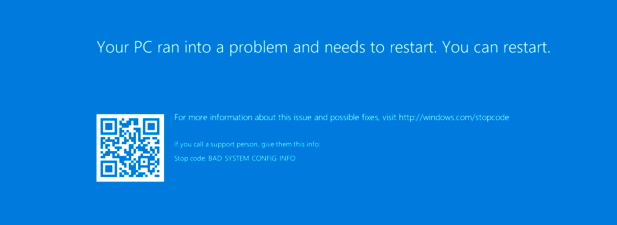

Olvass tovább →Helytelen rendszerkonfigurációs információk BSOD-hibák kijavítása a Windows 10 rendszerben

A Windows Blue Screen of Death (BSOD) hiba katasztrofálisnak tűnhet, különösen, ha valami fontoson dolgozik. Sajnos a BSOD-kat általában nehéz megfejteni, olyan hibanevekkel, mint „váratlan [...]...

Olvass tovább →A fájlok elérése régi merevlemezen a Windows 10 használatával

Talált egy régi merevlemezt egy másik számítógépről, és nagyon szeretné tudni, mi van rajta. Szórakoztató lehet egy utazás a memóriasávban, és megtalálni a [...]...

Olvass tovább →A Windows 10 indítási hangjának módosítása

Unod már ezt az unalmas hangot, amelyet a Windows számítógép kiad, amikor elindul? Két dolgot tehet a Windows 10 indítási hangjának frissítésével kapcsolatban. Vagy [...]...

Olvass tovább →Ideiglenes fájlok törlése a Windows 10 rendszerben

A Windows 10 mindenféle ideiglenes fájlt hoz létre a számítógép használata közben. Ezek lehetnek bármi, a gyorsítótárazott rendszer- és alkalmazásadatoktól, hibajelentésektől, fájlok frissítésétől a böngészési adatokig. [...]...

Olvass tovább →Hiányzó hang vagy hang ikon a Windows 10 rendszerben: Hogyan javítható

Alapértelmezés szerint minden Windows 10 számítógép értesítési területén (azaz a tálca jobb alsó sarkában) meg kell találnia egy kötet ikonját és egy csomó más rendszerikonot. [...]...

Olvass tovább →A Windowsapps mappa elérése a Windows 10 rendszerben

A Windows operációs rendszer fájlkönyvtár-szerkezettel rendelkezik, amely nem változott sokat a főbb kiadások között. Az alapvető rendszerfájlokat a Windows mappában, a felhasználói profil adatait a [...]...

Olvass tovább →A Google Authenticator használata Windows 10 rendszeren

Az egyik legjobb módja annak, hogy megvédje online fiókjait a feltöréstől, ha a kétfaktoros hitelesítést (2FA) használja. Ez hozzáad egy második réteget a bejelentkezési folyamathoz, amely megköveteli, hogy [...]...

Olvass tovább →